Fondation VPS durci

4 toolkits, un week-end de boulot, 11 des 13 tactiques MITRE fermées dès le premier `git push`.

Ta base technique propre, posée en un week-end.

Pas encore d'achat possible — inscris-toi pour être prévenu·e en priorité au lancement.

VPS durci, DNS/TLS auto, boilerplate Next.js et CI GitHub. Le socle technique sain sur lequel s'empile tout le reste — avant même de penser légal, vente, contenu ou SaaS.

# Le scénario qu'on refuse de revivre.

Tu provisionnes un VPS chez Hetzner, tu installes Coolify en une commande, tu déploies. Quinze minutes plus tard, ton port 22 reçoit déjà ses premières tentatives de brute-force SSH — ce n'est pas une métaphore : c'est le trafic ambiant d'Internet. Si tu as laissé le mot de passe par défaut, ou si tu as exposé l'admin Coolify sur le port 8000 sans MFA, l'attaquant n'a pas besoin d'être ciblé : il scanne, il rentre, il déploie un miner. Le scénario classique n'est pas le 0-day spectaculaire, c'est la mauvaise hygiène par défaut.

Côté DNS et email, sans DNSSEC ni SPF/DKIM/DMARC, n'importe qui peut envoyer des mails en ton nom — phishing, escroquerie, ruine de deliverability — sans même toucher à ton infra. Et côté CI/CD, un webhook GitHub→Coolify sans signature HMAC, c'est une porte ouverte : qui connaît l'URL peut déclencher un déploiement de code arbitraire.

Le bundle pose les contre-mesures dès la première heure d'usage : SSH key-only + fail2ban + MFA TOTP sur Coolify, HSTS, headers HTTP stricts, CSP nonce, DNSSEC + SPF/DKIM/DMARC, webhooks GitHub signés HMAC et branch protection sur main. Tu ne fermes pas une porte après coup — elle n'a jamais été ouverte. À elle seule, la couche T-01-01 (host) couvre 11 des 13 tactiques de la kill-chain MITRE ATT&CK ; T-01-02 (DNS/TLS), T-01-03 (Next.js) et T-01-04 (CI/CD) ferment ce qui reste.

# Les angles morts que ce bundle ferme.

Chaque ligne est un risque mesuré, pas un fantasme. Si tu reconnais ton stack dans une d'elles, c'est que ce bundle est pour toi.

Port SSH avec mot de passe activé

→ Brute-force réussi en quelques heures → accès root.

Admin Coolify exposé sans MFA

→ Compromission de la console = compromission de tous tes déploiements.

Pas de DNSSEC, SPF/DKIM/DMARC absents

→ Phishing en ton nom, deliverability email cassée, domaine usurpé.

Webhook GitHub → Coolify sans HMAC, pas de branch protection

→ Un push malveillant ou un appel webhook spoofé déploie du code arbitraire en prod.

Application Next.js servie avec des headers HTTP par défaut

→ XSS, clickjacking, fuite de Referer — la surface d'attaque applicative reste grande ouverte.

Actions GitHub non pinnées par SHA

→ Supply-chain compromise (cf. tj-actions, Codecov) injecte du code dans tes builds.

# Les maillons verrouillés dans la kill-chain.

La chaîne MITRE ATT&CK décompose une attaque en 13 tactiques, de la reconnaissance à l'impact. Ce bundle rend impraticables les maillons surlignés ci-dessous — l'attaquant ne peut plus enchaîner.

maillons en couleur : verrouillés par B01 · maillons grisés : couverts par d'autres bundles (cf. /bundles)

# Ce qu'il y a dans la boîte.

Chaque toolkit est livré avec son code, son runbook, et ses tests. Pas de SaaS caché, pas d'abonnement implicite — tu possèdes tout ce que tu déploies.

- T-01-01Coolify hardenedVPS, OS et Coolify durcis : SSH key-only, MFA TOTP, HSTS, rate-limit Traefik, fail2ban, audit log.

- T-01-02DNS + TLS autoCloudflare + Let's Encrypt + DNSSEC + SPF/DKIM/DMARC. Le binôme naturel de T-01-01.

- T-01-03Next.js 16 boilerplate sécuriséRepo Next.js 16.2 prêt à déployer, headers de sécurité par défaut (CSP stricte, HSTS preload, Permissions-Policy minimaliste).

- T-01-04GitHub repo + Coolify auto-deployDu git push au site en prod en 8 minutes : repo durci, CI/CD, branch protection prod et webhook HMAC.

# Techniques d'attaque contrées par B01.

Ce que B01ajoute en propre, détaillé. Référencé MITRE ATT&CK (cliquable) — chaque technique pointe vers la fiche officielle.

- T1110.001Brute Force: Password Guessing

Le scan SSH automatisé est le bruit de fond d'Internet. SSH key-only + fail2ban rend la technique inopérante.

- T1110.003Brute Force: Password Spraying

Spray distribué sur Coolify/SMTP/SSH. Rate-limit Traefik + fail2ban + MFA neutralisent la technique.

- T1190Exploit Public-Facing Application

Coolify, Next.js ou un service auto-déployé sont des cibles. Hardening Coolify + headers stricts Next.js réduisent la surface d'exploitation.

- T1133External Remote Services

Admin Coolify ou SSH exposés sur Internet. MFA TOTP + IP allowlist optionnelle rendent l'identifiant volé inutile.

- T1078Valid Accounts

Compte admin volé = jeu fini. MFA TOTP + audit log + alerting sur connexions anormales.

- T1556Modify Authentication Process

Backdoor PAM ou SSH config malveillant. Audit log immuable + supervision de /etc/ssh/sshd_config + pam.d détecte la modification.

- T1189Drive-by Compromise

Injection de scripts tiers sur ton site. CSP stricte avec nonce + zéro 'unsafe-inline' bloque l'exécution non autorisée.

- T1059.007Command and Scripting Interpreter: JavaScript

XSS dans une page rendue. CSP nonce + headers durcis + ESLint security en CI bloquent l'injection.

- T1557Adversary-in-the-Middle

Spoofing DNS ou interception TLS. DNSSEC + HSTS preload + TLS auto Let's Encrypt rendent l'interception techniquement coûteuse.

- T1566.002Phishing: Spearphishing Link

Mails frauduleux envoyés depuis ton domaine. SPF + DKIM + DMARC reject coupent la route aux usurpateurs.

- T1195.002Supply Chain Compromise: Compromise Software Supply Chain

Actions GitHub compromises (tj-actions, etc.). Pinning par SHA + scope "selected" + GitHub App à permissions minimales contiennent le blast radius.

- T1098Account Manipulation

Ajout d'une clé SSH ou d'un collaborateur GitHub par l'attaquant. Branch protection prod + audit log + alerting sur les changements d'identité ferment la persistance.

- T1499Endpoint Denial of Service

Flood applicatif sur l'app Next.js. Rate-limit Traefik + middleware applicatif absorbent les vagues.

# Contre-mesures posées par B01.

Référentiel D3FEND (MITRE), pendant défensif d'ATT&CK. Ci-dessous, ce que B01 pose en propre.

- D3-MFAMulti-factor Authentication

TOTP imposé sur Coolify + SSH key-only. Le mot de passe seul ne suffit plus à entrer.

- D3-HTHHost Hardening

OS durci (sysctl, kernel params, sudoers), fail2ban actif, audit log sur le VPS, mises à jour automatiques de sécurité.

- D3-NTANetwork Traffic Analysis

Rate-limit Traefik + fail2ban : les scans répétés et les patterns de bruteforce sont bloqués au niveau réseau.

- D3-IAAInbound Authentication

CSP stricte avec nonce par requête, HSTS preload, X-Frame DENY, Permissions-Policy minimaliste — pas un seul 'unsafe-inline'.

- D3-DNSDLDNS Denylisting

DNSSEC sur le domaine + SPF/DKIM/DMARC reject configurés — usurpation et phishing en ton nom coupés à la racine.

- D3-CIACryptographic Integrity Audit

TLS auto Let's Encrypt avec renouvellement vérifié, DNSSEC chain validée, en-têtes HSTS preload.

- D3-MAMessage Authentication

Webhooks GitHub → Coolify signés HMAC, vérification stricte côté receveur — pas de déploiement déclenchable par un tiers.

- D3-UAPUser Account Permissions

Branch protection sur main, GitHub App à permissions minimales (scope "selected"), actions pinnées par SHA — la supply-chain est verrouillée.

# Sites déployés sur cette stack.

La théorie c'est bien. Voici ce que B01 donne en production réelle — clique pour ouvrir le site et inspecter les headers, la CSP, la chaîne TLS toi-même.

Démo 1 — site d'expert IT

Site d'information d'un expert en informatique, déployé sur la stack B01. Sobriété typo, articles MDX, headers stricts, CSP nonce — la rigueur tech, visible jusque dans les en-têtes HTTP.

→ visiter le site

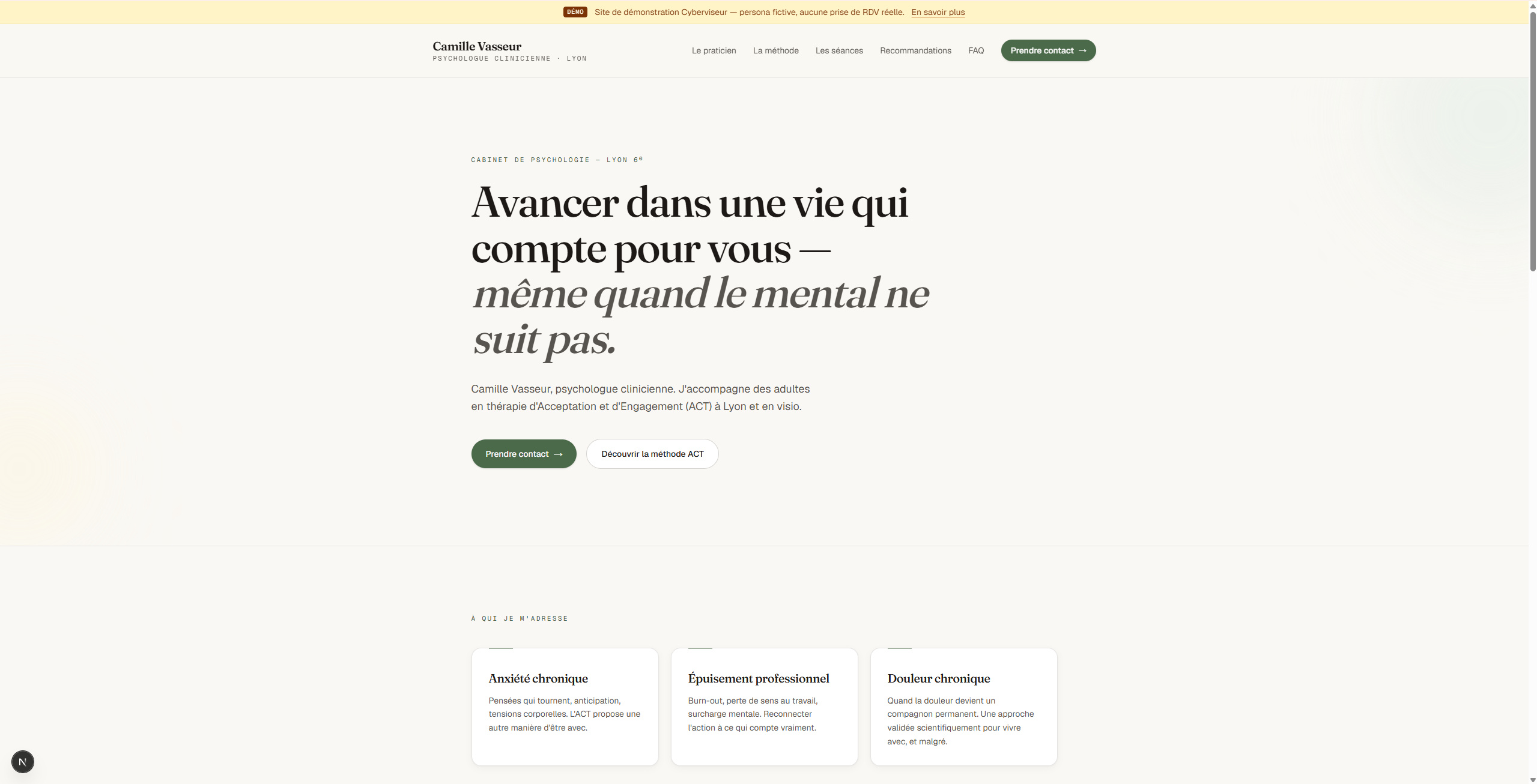

Démo 2 — site de thérapeute

Site d'information pour thérapeute, même socle B01. Même hardening en coulisses, surface plus feutrée — preuve qu'on adapte la peau sans bouger le squelette.

→ visiter le site# Tu hésites ? Lis ça.

Je suis débutant Linux — c'est jouable ?

Oui. Le bundle livre un script d'install commenté pas-à-pas, un runbook de 30 pages, et tous les choix par défaut sont sûrs. Tu lances, tu suis, c'est durci. Le seul prérequis : un VPS chez un hébergeur — Hetzner, OVH, Scaleway, ou Hostinger (lien affilié — ça nous aide sans rien te coûter de plus).

Pourquoi Coolify et pas Vercel ?

Vercel est excellent mais ferme la porte au self-hosting et explose en prix dès qu'on monte en charge. Coolify te garde maître de ta stack — y compris si tu veux migrer un jour vers du Kubernetes.

Combien de temps pour tout déployer ?

Un week-end serré, deux soirées tranquilles. Le runbook est conçu pour être suivi en mode "step-by-step", pas en mode "comprends d'abord puis fais".

Si je n'ai pas encore de domaine ?

Aucun souci, le bundle inclut la configuration DNS/TLS auto (Cloudflare + Let's Encrypt). Tu achètes le domaine, tu colles deux NS, c'est cablé.

# Pas encore en vente, mais réserve ta place.

Laisse-moi ton email — tu seras prévenu·e en priorité au lancement, avec une réduction pré-achat. Aucune newsletter, aucun spam : juste l'annonce du jour J.